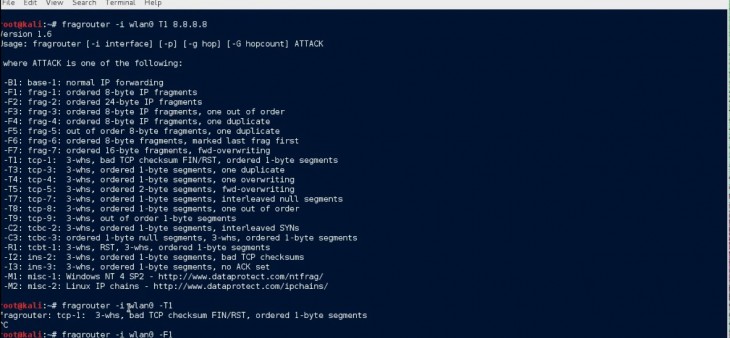

Fragrouter es un programa para el encaminamiento de tráfico de la red de tal manera como para eludir la mayoría de los sistemas de detección de intrusos.

La mayoría de los ataques implementados se corresponden con los que figuran en las Redes Seguras» Inserción, Evasión, y denegación de servicio: Detección de intrusos en la red» Eludir papel de enero de 1998.

Sintaxis

fragrouter [ -i interface] [ -p] [ -g hop] [ -G hopcount] ATTACK

ATTACK

-B1: base-1: reenvío de IP normal

-F1: frag-1: Enviar los datos solicitados en los fragmentos IP 8-byte.

-F2: frag-2: Enviar datos ordenados en fragmentos IP de 24 bytes.

-F3: frag-3: Enviar datos ordenados en fragmentos IP de 8 bytes, con un fragmento enviado fuera de orden.

-F4: frag-4: Envíe los datos en orden de 8 bytes fragmentos IP, duplicando el penúltimo fragmento en cada paquete.

-F5: frag-5: Enviar los datos de salida del orden de 8 bytes fragmentos IP, duplicando el penúltimo fragmento en cada paquete.

-F6: frag-6: Enviar datos ordenados en fragmentos IP de 8 bytes, el envío del último fragmento marcado en primer lugar.

-F7: frag-7: Enviar datos ordenados en fragmentos IP de 16 bytes, que precede a cada fragmento con un 8-byte nulo fragmento de datos que se superpone a la segunda mitad de la misma. Esto equivale a la visión de superposición de 16-byte fragmento reescribir los datos nulos de nuevo al ataque real.

-T1: tcp-1: Completa el protocolo de enlace TCP, envía FIN y RST falso (con sumas de comprobación incorrectas) antes de enviar los datos de pedidos 1-byte segmentos.

-T3: tcp-3: Completa el protocolo de enlace TCP, enviar datos ordenados en 1-byte segmentos, duplicando el penúltimo segmento de cada original paquete TCP.

-T4: tcp-4: Completa el protocolo de enlace TCP, enviar datos ordenados en 1-byte segmentos, el envío de un adicional de 1-byte del segmento que se superpone al segmento penúltimo de cada original paquete TCP con una carga útil de datos nulo.

-T5: tcp-5: Completa el protocolo de enlace TCP, envía los datos solicitados en los segmentos de 2 bytes, que precede a cada segmento con un 1-byte nulo segmento de datos que se superpone a la segunda mitad de la misma. Esto equivale a la visión de la superposición de 2 bytes segmento reescribir los datos nulos de nuevo al ataque real.

-T7: tcp-7: Completa el protocolo de enlace TCP, enviar datos ordenados en 1-byte segmentos intercalados con segmentos de 1 byte nulo para la misma conexión, pero con números de secuencia drásticamente diferentes.

-T8: tcp-8: Completa el protocolo de enlace TCP, enviar datos ordenados en 1-byte segmentos con un segmento enviado fuera de orden.

-T9: tcp-9: Completa el protocolo de enlace TCP, enviar datos de salida del orden de 1 byte segmentos.

-C2: TCBC-2: Completa el protocolo de enlace TCP, enviar datos ordenados en 1-byte segmentos intercalados con paquetes SYN para los parámetros de conexión mismos.

-C3: TCBC-3: No complete protocolo de enlace TCP, pero enviar datos nulos en pedidos 1-byte segmentos como si se hubiera producido. A continuación, lleve a cabo un apretón de manos con los parámetros de conexión TCP mismos, y enviar los datos reales en pedidos 1-byte segmentos.

-R1: tcbt-1: Complete TCP apretón de manos, cierra la conexión abajo con un RST, vuelva a conectar con números de secuencia drásticamente diferentes y enviar los datos de pedidos 1-byte segmentos.

-I2: ins-2: Completa el protocolo de enlace TCP, enviar datos ordenados en 1-byte segmentos, pero con malas sumas de comprobación TCP.

-I3: ins-3: Completa el protocolo de enlace TCP, enviar datos ordenados en 1-byte segmentos, pero sin conjunto bandera ACK.

-M1: misc-1: Windows Thomas Lopatic de ataque NT 4 Service Pack 2 de fragmentación IP de julio de 1997 (ver http://www.dataprotect.com/ntfrag/ para más detalles). Este ataque sólo se implantó para UDP.

-M2: misc-2: Cadenas de Linux John McDonald IP ataque de fragmentación IP de julio de 1998 (ver http://www.dataprotect.com/ipchains/ para más detalles). Este ataque sólo ha sido implemento para TCP y UDP.